기업 보안의 시작은 엔드포인트에서부터

엔드포인트 보안이 중요해지고 있습니다. 결론적으로 방어 체계가 뚫리고 악성코드가 침투하며 보안 위험이 증가하는 것은 사용자 디바이스, 스마트 기기(IoT) 등 네트워크에 연결된 엔드포인트에 대한 익스플로잇 공격에서 시작되는 경우가 많습니다. 기업의 디지털화가 진행되고, 사용자에 의해 훨씬 더 많은 디바이스가 유입되며, 운영 과정에서 추가되는 IoT 디바이스 수가 기록적인 수치를 보이면서 위협은 계속 증가하고 있습니다.

네트워크 관리자는 엔드포인트 보안에 더욱 주의를 기울여야 합니다. 이러한 엔드포인트 중에는 IT 팀의 통제 범위 밖에서 보안을 최소화하면서 임시로 추가되었거나, 보안 업데이트를 게을리하는 벤더에 의해 수년 전에 추가되었을 수도 있습니다. 공격자가 이러한 약점을 노리는 것은 분명합니다. IoT 디바이스에 대한 사이버 공격은 2019년에 300% 이상 증가했고[1], 2019년에 발견된 취약점의 75% 이상이 IoT 디바이스에서 발생했습니다[2]. 따라서 관리자는 네트워크에 연결된 모든 디바이스에 대한 가시성을 강화하고 더 효과적으로 관리해야 합니다.

엔드포인트 가시성 확보가 중요합니다

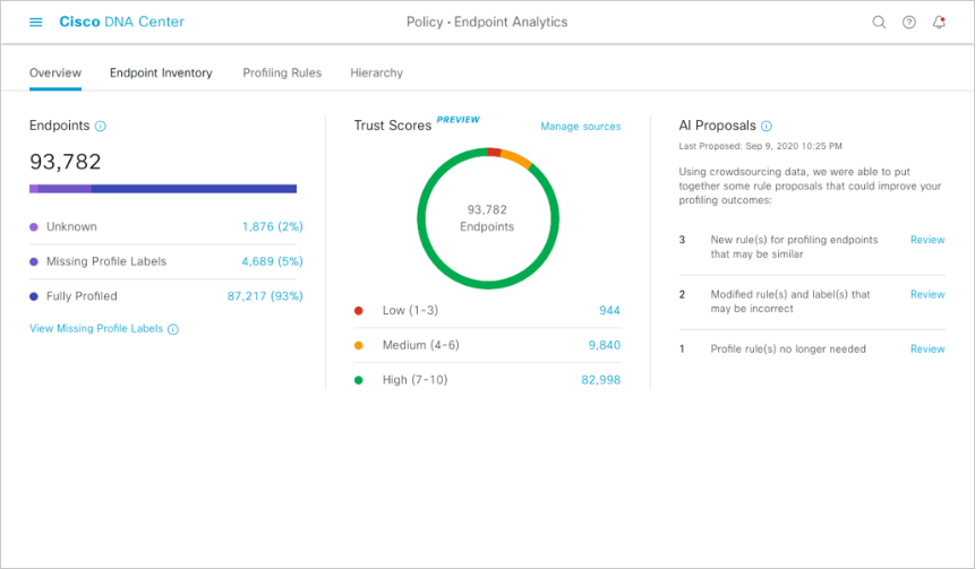

보안을 위한 첫 단계는 네트워크에 어떤 디바이스가 연결되어 있는지를 아는 것입니다. Cisco DNA Center에서 최근 선보인 첨단 기술인 AI 엔드포인트 분석을 활용하면, IoT 디바이스를 식별하고 프로파일한 다음 스푸핑된 디바이스를 찾아 잠재적 위협을 탐지하고 통제할 수 있습니다.

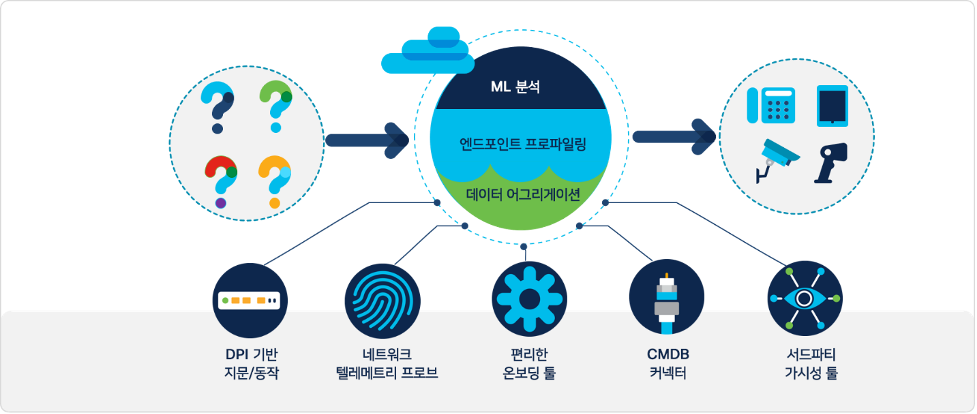

AI 엔드포인트 분석에서는 네트워크 데이터를 취합하고 분석하여 알 수 없는 엔드포인트를 찾아냅니다.

AI 엔드포인트 분석은 네트워크에 있는 각종 소스의 데이터를 취합, 정리, 분석하여 상세한 엔드포인트 프로파일을 생성한 다음 인공 지능 및 머신러닝(AI/ML) 기법을 적용하여 비슷한 엔드포인트끼리 그룹으로 묶습니다.

데이터 수집 및 분석으로 인사이트 확보

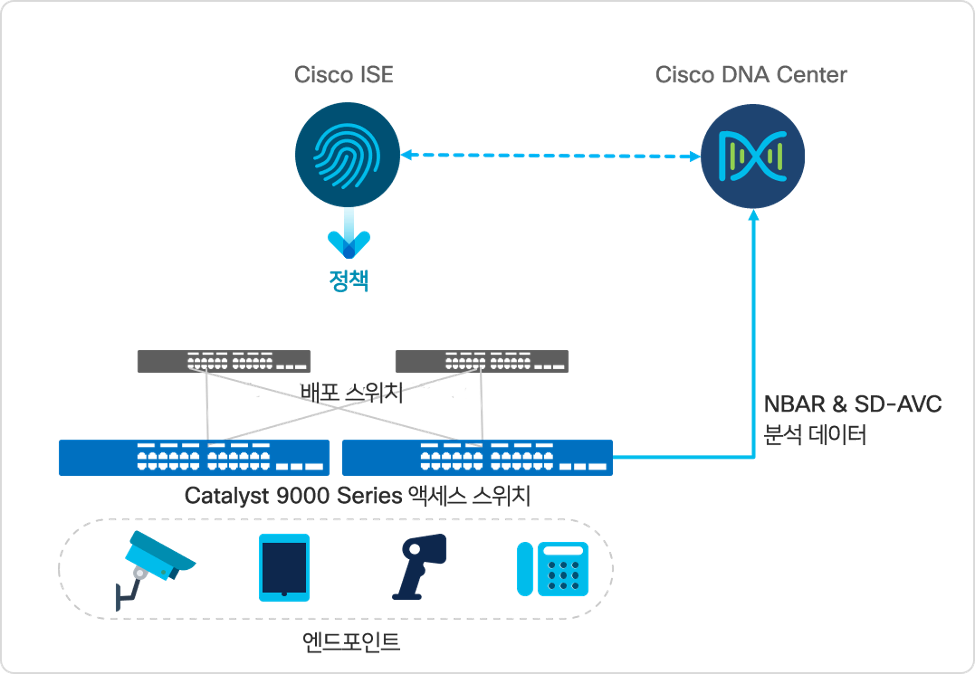

Cisco Catalyst 9000 액세스 스위치는 엔드포인트 트래픽을 분석하고, Cisco DNA Center에 데이터를 보냅니다.

효과적인 분석에는 풍부한 데이터가 필요합니다. AI 엔드포인트 분석에서는 가장 광범위한 데이터를 확보하기 위해 다양한 각도에서 데이터를 수집합니다. 인사이트의 핵심 소스 중 하나는 엔드포인트 통신의 DPI(deep-packet inspection)를 통해 수집된 데이터를 분석하는 것입니다. 이를 위해 NBAR(Network Based Application Recognition), SD-AVC(Software-Defined Application Visibility and Control) 등 Cisco Catalyst 9000 Series 액세스 스위치에서 제공하는 첨단 기술을 활용합니다. 이러한 기술을 통해 헬스케어, 엔터프라이즈 IoT, 빌딩 자동화 등 다양한 환경에 쓰이는 1,400여 종의 프로토콜을 식별하고, 엔드포인트의 특성에 관한 단서를 확보합니다. 네트워크 장비에서 제공하는 텔레메트리, CMDB(configuration management database)의 에셋 정보, 관리자가 직접 입력한 정보도 AI 엔드포인트 분석에서 데이터 포인트로 사용됩니다. 이 모든 것을 조합하여 엔드포인트 프로파일이 나타나기 시작합니다.

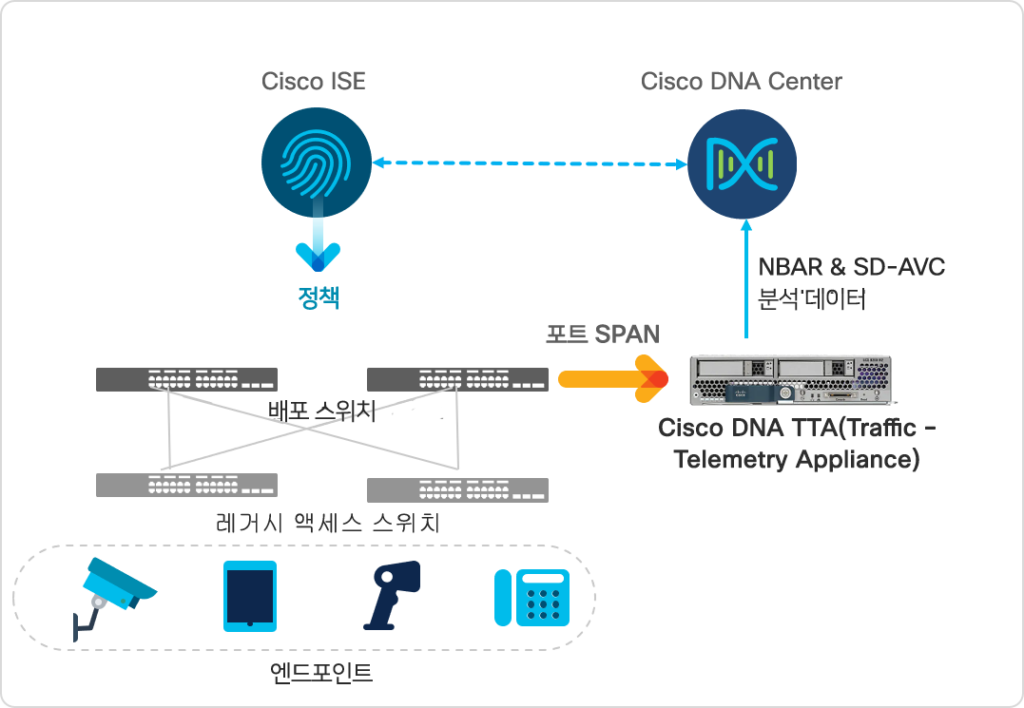

필요할 때 진가를 발휘하는 맞춤형 어플라이언스

Cisco DNA Traffic Telemetry Appliance는 액세스 스위치에서 분석할 수 없을 때 엔드포인트 데이터를 분석합니다.

Cisco Catalyst 9000 Series 액세스 하드웨어가 있는 네트워크를 운영 중인데 여기서 실행하는 NBAR 및 SD-AVC 분석을 사용하지 못하더라도, 이를 위한 맞춤형 어플라이언스를 통해 해당 기술을 활용할 수 있습니다. Cisco DNA Traffic Telemetry Appliance(Cisco DNA Center 어플라이언스와 다름)는 디스트리뷰션 레이어 스위치의 스패닝 트리로부터 수집하는 트래픽에 대해 NBAR 및 SD-AVC를 실행하고, 필요한 분석을 제공합니다.

행위 분석을 통한 스푸핑 탐지

AI 엔드포인트 분석에서는 각 엔드포인트의 행위를 분석한 후 신뢰 기반 스코어링을 수행합니다.

대표적인 보안 익스플로잇 중 하나는 엔드포인트의 MAC 주소를 변경하거나 스푸핑하여 다른 디바이스로 위장하는 것입니다. 예를 들면 비인가 디바이스를 스푸핑하여 안전한 프린터인 것처럼 꾸밉니다. AI 엔드포인트 분석에서는 보고 관찰한 내용을 토대로 AI가 생성한 동작 모델을 실제 엔드포인트 동작과 비교하면서 모순점을 손쉽게 찾아내 표시합니다.

그룹 기반 정책으로 용이해진 세그멘테이션

비슷한 엔드포인트끼리 그룹화하면, 네트워크 세그멘테이션과 같은 보안 요소를 크게 간소화할 수 있습니다. 일반적으로 네트워크 세그멘테이션은 모든 엔드포인트의 트래픽에 적합한 태그를 지정하여 올바른 액세스 정책을 적용하게 하는 방식입니다. 비슷한 엔드포인트에 같은 태그를 지정하면, 총 태그 수 및 그에 따라 정의해야 할 규칙의 수도 줄어듭니다. AI 엔드포인트 분석에서 비슷한 엔드포인트끼리 그룹화함으로써 그룹 기반 액세스 정책의 기준을 마련할 수 있습니다.

AI 엔드포인트 분석으로 강화된 보안 정책 및 네트워크 세그멘테이션을 정의하고 적용하는 방법을 비디오로 확인하세요.

결론

AI 엔드포인트 분석은 네트워크와 조직을 보호하기 위한 첫 단계에 꼭 필요합니다. 여기서 제공하는 핵심적이고 포괄적인 가시성을 바탕으로 그룹 및 역할 기반의 네트워크 세그먼트에 강화된 정책을 적용하여 수행할 수 있습니다.

AI 엔드포인트 분석은 Cisco DNA Center 릴리스 2.1.2.0 이상에서 제공하며, Cisco DNA Advantage 소프트웨어 구독 라이선스가 필요합니다. Cisco DNA 소프트웨어 라이선스가 있으면, Cisco DNA Center의 새로운 기능이 출시되는 대로 가능한 한 빨리 도입할 수 있습니다. 번거롭고 오랜 프로세스를 거치지 않고 네트워크의 잠재력을 최대한 발휘합니다.

AI 엔드포인트 분석 및 이 기능을 사용하는 보안 솔루션에 관해 이 리소스에서 자세히 알아보세요.

[1] Melissa Michael, Attack Landscape H1 2019: IoT, SMB traffic abounds, F-Secure.com 블로그, 2019년 12월

[2] Martin Zeisser, Talos Vulnerability Discovery Year in Review — 2019, 2019년 12월

Tags: